Test d’intrusion (Pentest)

Pentest · 2ème année · Cybersécurité · Difficulté : ★★★★

Description

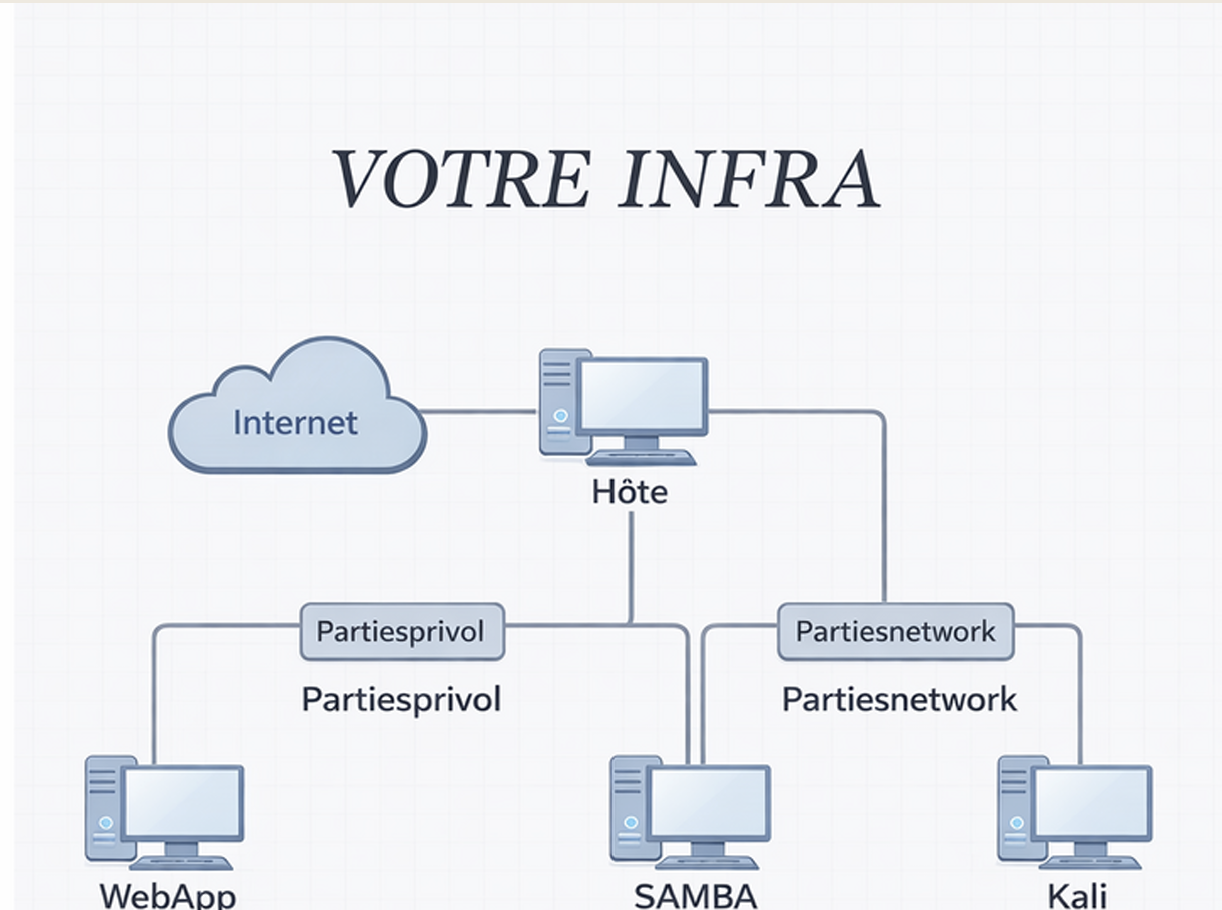

Ce projet consistait à réaliser un

test d’intrusion complet

sur une infrastructure virtualisée et autorisée,

dans un cadre pédagogique.

L’objectif était d’identifier des vulnérabilités,

de les exploiter de manière contrôlée,

puis d’évaluer l’impact réel d’une compromission.

L’attaque a été menée depuis une machine Kali Linux

et a permis d’obtenir un

accès root complet

sur les systèmes cibles, en respectant une

méthodologie de pentest structurée.

Méthodologie du pentest

• Définition du périmètre et autorisation

• Scan et reconnaissance réseau (Nmap)

• Analyse de vulnérabilités (Searchsploit)

• Exploitation via Metasploit

• Post-exploitation et élévation de privilèges

• Rédaction du rapport et recommandations

Techniques mises en œuvre

• Exploitation de la vulnérabilité SambaCry

• Reverse shell et shells interactifs

• Sessions Meterpreter

• Pivot réseau (Proxy SOCKS, port forwarding)

• Analyse de services web vulnérables (DVWA)

Compétences développées

• Pentest réseau et applicatif

• Exploitation de vulnérabilités réelles

• Post-exploitation et maintien d’accès

• Analyse d’architecture réseau

• Rédaction de recommandations de sécurité